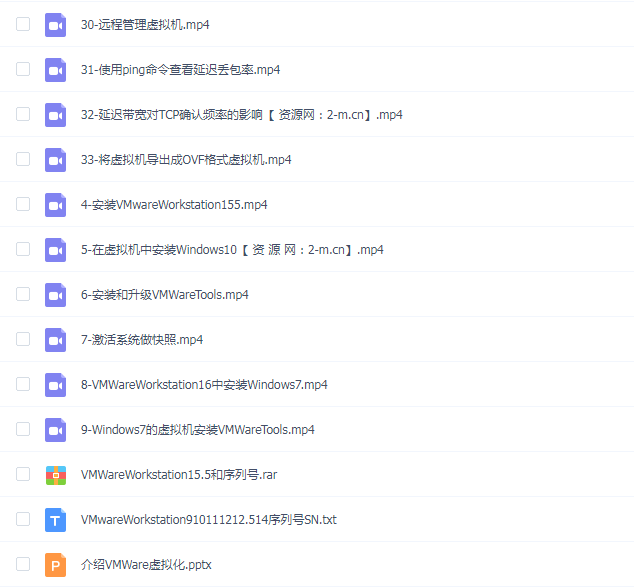

课程文件目录:

网易云课堂:微专业-web安全工程师(进阶)网络安全高手的蜕变之旅(8.26G)

├01 SQL注入漏洞原理与利用

│ ├第一章:SQL注入基础

│ │ ├1.1 Web应用架构分析~1.mp4

│ │ ├1.2 SQLi注入环境搭建~1.mp4

│ │ ├1.3 SQL注入原理分析~1.mp4

│ │ ├1.4 MySQL注入方法逻辑运算及常用函数~1.mp4

│ │ ├1.5 SQL注入流程~1.mp4

│ │ ├1.6 SQL手工注入方法~1.mp4

│ │ ├实验一.doc

│ │ ├实验二.doc

│ │ ├检测一.png

│ ├第七章:SQLMap实战进阶

│ │ ├7.1 SQLMap进阶(一)~1.mp4

│ │ ├7.2 SQLMap进阶(二)~1.mp4

│ │ ├检测五.doc

│ ├第三章:SQL盲注

│ │ ├3.1 SQL盲注- 布尔盲注~1.mp4

│ │ ├3.2 SQL盲注-时间注入~1.mp4

│ │ ├3.3 Dnslog盲注~1.mp4

│ │ ├检测三.doc

│ ├第二章:SQL注入语法类型

│ │ ├2.1 union联合查询注入~1.mp4

│ │ ├2.2 报错注入~1.mp4

│ │ ├实验一.doc

│ │ ├实验三.doc

│ │ ├实验二.doc

│ │ ├检测二.doc

│ ├第五章:MsSQL数据库注入

│ │ ├5.1 MsSQL数据库环境搭建~1.mp4

│ │ ├5.2 MsSQL数据库注入(一)~1.mp4

│ │ ├5.3 MsSQL数据库注入(二)~1.mp4

│ ├第六章:Oracle数据库注入

│ │ ├6.1 Oracle数据库环境搭建~1.mp4

│ │ ├6.2 Oracle数据库注入(一)~1.mp4

│ │ ├6.3 Oracle数据库注入(二)~1.mp4

│ ├第四章:SQL注入防御绕过

│ │ ├4.1 宽字节注入~1.mp4

│ │ ├4.2 二次编码注入~1.mp4

│ │ ├4.3 二次注入~1.mp4

│ │ ├4.4 WAF绕过原理分析~1.mp4

│ │ ├4.5 SQLmap绕过WAF脚本编写~1.mp4

│ │ ├检测四.doc

├02 文件上传漏洞原理与利用

│ ├第一章:文件上传漏洞原理与流程

│ │ ├1.1 文件上传漏洞原理~1.mp4

│ │ ├1.2 文件上传检测流程~1.mp4

│ │ ├检测一.doc

│ │ ├第三节 BurpSuite相关~1.mp4

│ ├第三章:服务端检测绕过

│ │ ├3.1 MIME类型检测绕过~1.mp4

│ │ ├3.2 文件内容检测绕过~1.mp4

│ │ ├检测三.doc

│ │ ├第三节 文件上传小技巧~1.mp4

│ ├第二章:前端检测绕过

│ │ ├2.2 提交报文修改检测~1.mp4

│ │ ├检测二.doc

│ │ ├第一节 客户端检测绕过~1.mp4

│ ├第五章:文件上传高级利用

│ │ ├5.1 图片重绘~1.mp4

│ │ ├5.2 PHPINFO与文件包含的利用~1.mp4

│ │ ├5.3 在线解压缩漏洞利用~1.mp4

│ ├第四章:解析漏洞

│ │ ├第一节 常见解析漏洞~1.mp4

├03 XSS漏洞原理与利用

│ ├第一章:XSS基础

│ │ ├1.1 XSS介绍与原理~1.mp4

│ │ ├1.2 存储型XSS实战~1.mp4

│ │ ├1.3 反射型XSS实战~1.mp4

│ │ ├1.4 DOM型XSS实战~1.mp4

│ │ ├1.5 XSS辅助测试工具~1.mp4

│ ├第三章:XSS高级

│ │ ├3.1 Electron跨平台XSS-执行系统命令~1.mp4

│ │ ├3.2 possMessage XSS~1.mp4

│ │ ├3.3 localStorage XSS~1.mp4

│ │ ├3.4 Flash XSS~1.mp4

│ │ ├3.5 变种XSS:持久控制~1.mp4

│ │ ├3.6 React XSS~1.mp4

│ ├第二章:XSS实战与防御机制绕过

│ │ ├2.1 存储型XSS多场景实战及Bypass详解(上)~1.mp4

│ │ ├2.2 存储型XSS多场景实战及Bypass详解(下)~1.mp4

│ │ ├2.3 反射型XSS多场景实战及Bypass详解~1.mp4

│ │ ├2.4 DOM型XSS多场景实战及Bypass详解~1.mp4

├04 业务逻辑与非常规漏洞原理与利用

│ ├第一章:业务逻辑漏洞

│ │ ├1.1 权限绕过漏洞 上~1.mp4

│ │ ├1.1 权限绕过漏洞 下~1.mp4

│ │ ├1.2 支付逻辑漏洞~1.mp4

│ │ ├1.3 密码找回漏洞~1.mp4

│ │ ├第七节 验证码绕过测试~1.mp4

│ │ ├第五节 验证码重复使用测试~1.mp4

│ │ ├第八节 验证码自动识别测试~1.mp4

│ │ ├第六节 验证码客户端回显测试~1.mp4

│ │ ├第四节 验证码暴力破解测试~1.mp4

│ ├第二章:非常规漏洞原理与利用

│ │ ├SSRF漏洞原理与利用~1.mp4

│ │ ├XXE漏洞原理与利用~1.mp4

├05 提权与内网渗透

│ ├第一章 初见提权

│ │ ├第一节 提权概述~1.mp4

│ │ ├第二节 基于密码破解的提权~1.mp4

│ ├第三章 数据库提权

│ │ ├第一节 SQL Server数据库漏洞利用与提权~1.mp4

│ │ ├第二节 MySQL数据库漏洞与提权~1.mp4

│ ├第二章 操作系统提权

│ │ ├第一节 Windows操作系统提权基础~1.mp4

│ │ ├第三节 Linux操作系统提权基础~1.mp4

│ │ ├第二节 Windows操作系统提权实践~1.mp4

│ │ ├第四节 Linux操作系统提权实践~1.mp4

│ ├第四章 Metasploit漏洞利用与提权

│ │ ├第一节 Metasploit基础知识~1.mp4

│ │ ├第二节 利用Metasploit提权~1.mp4

├06 ThinkPHP框架代码审计

│ ├第一章 环境配置与认知框架

│ │ ├第一节 环境配置与认知框架~1.mp4

│ ├第三章 SQL 注入审计

│ │ ├第一节 Thinkphp where注入~1.mp4

│ │ ├第七节 Thinkphp 索引注入~1.mp4

│ │ ├第三节 Thinkphp field注入~1.mp4

│ │ ├第九节 Thinkphp EXP表达式注入-1~1.mp4

│ │ ├第二节 Thinkphp table注入~1.mp4

│ │ ├第五节 Thinkphp order-group-having注入~1.mp4

│ │ ├第八节 Thinkphp query、execute、聚合方法~1.mp4

│ │ ├第六节 Thinkphp commnet注入~1.mp4

│ │ ├第十一节 Thinkphp 参数传递注入~1.mp4

│ │ ├第十二节 Thinkphp 组合注入~1.mp4

│ │ ├第十节 Thinkphp EXP表达式注入-2~1.mp4

│ │ ├第四节 Thinkphp alias-union-join注入~1.mp4

│ ├第二章 Thinkphp控制器

│ │ ├第一节 Thinkphp控制器~1.mp4

│ ├第四章 其他漏洞审计

│ │ ├第一节 Thinkphp 逻辑越权~1.mp4

│ │ ├第三节 Thinkphp php标签~1.mp4

│ │ ├第二节 Thinkphp 模板漏洞~1.mp4

│ │ ├第五节 Thinkphp Widget~1.mp4

│ │ ├第四节 Thinkphp 缓存漏洞~1.mp4

├07 PHP代码审计

│ ├常见漏洞

│ │ ├课程.jpg

│ │ ├课程:SQL数字型注入~1.mp4

│ │ ├课程:XSS后台敏感操作~1.mp4

│ │ ├课程:任意文件读取~1.mp4

│ │ ├课程:命令注入~1.mp4

│ │ ├课程:安装问题的审计~1.mp4

│ │ ├课程:截断注入~1.mp4

│ │ ├课程:文件包含漏洞的审计~1.mp4

│ │ ├课程:登录密码爆破~1.mp4

│ │ ├课程:越权操作~1.mp4

│ ├章节.jpg

│ ├第一章 代码审计准备

│ │ ├第一节 代码审计环境准备~1.mp4

│ ├第二章 审计基础

│ │ ├第一节 审计方法与步骤~1.mp4

│ │ ├第三节 常见危险函数及特殊函数(一)~1.mp4

│ │ ├第二节 常见的INI配置~1.mp4

│ │ ├第五节 XDebug的配置和使用~1.mp4

│ │ ├第四节 常见危险函数及特殊函数(二)~1.mp4

├08 Python安全编程

│ ├第一章 Python在网络安全中的应用

│ │ ├第一节 Python黑客领域的现状~1.mp4

│ │ ├第三节 第一章课程内容总结~1.mp4

│ │ ├第二节 我们可以用Python做什么(1)~1.mp4

│ ├第三章 Python爬虫技术实现

│ │ ├第一节 Python爬虫BeautifulSoup模块的介绍~1.mp4

│ │ ├第七节 seebug爬虫实战(二)~1.mp4

│ │ ├第三节 结合BeautifulSoup和hackhttp的爬虫实例~1.mp4

│ │ ├第九节 百度URL采集(二)~1.mp4

│ │ ├第二节 Python爬虫hackhttp模块的介绍~1.mp4

│ │ ├第五节 爬虫正则表达式~1.mp4

│ │ ├第八节 百度URL采集(一)~1.mp4

│ │ ├第六节 seebug爬虫实战(一)~1.mp4

│ │ ├第十一节 zoomeye采集~1.mp4

│ │ ├第十二节 第三章课程内容总结~1.mp4

│ │ ├第十节 代理IP地址采集~1.mp4

│ │ ├第四节 爬虫多线程~1.mp4

│ ├第二章 python安全应用编程入门

│ │ ├第一节 Python正则表达式~1.mp4

│ │ ├第三节 Python多线程~1.mp4

│ │ ├第二节 Python Web编程~1.mp4

│ │ ├第五节 Python数据库编程~1.mp4

│ │ ├第六节 第二章课程内容总结~1.mp4

│ │ ├第四节 Python网络编程~1.mp4

│ ├第五章:Python编写BurpSuite插件

│ │ ├Python编写BurpSuite插件(附件).rar

│ │ ├第五章:Python编写BurpSuite插件~1.mp4

│ ├第四章 Python信息收集工具编写

│ │ ├第一节 高精度字典生成(一)~1.mp4

│ │ ├第七节 子域名扫描程序(一)~1.mp4

│ │ ├第三节 WEB目录扫描程序(一)~1.mp4

│ │ ├第九节 子域名扫描程序(三)~1.mp4

│ │ ├第二节 高精度字典生成(二)~1.mp4

│ │ ├第五节 C段WEB服务扫描(一)~1.mp4

│ │ ├第八节 子域名扫描程序(二)~1.mp4

│ │ ├第六节 C段WEB服务扫描(二)~1.mp4

│ │ ├第十一节 指纹识别(一)~1.mp4

│ │ ├第十三节 第四章课程内容总结~1.mp4

│ │ ├第十二节 指纹识别(二)~1.mp4

│ │ ├第十节 子域名扫描程序(四)~1.mp4

│ │ ├第四节 WEB目录扫描程序(二)~1.mp4

├09 互联网企业安全建设

│ ├第一章 企业安全建设之安全平台搭建

│ │ ├第一节 基础安全建设~1.mp4

│ │ ├第三节 搭建大规模WAF集群~1.mp4

│ │ ├第二节 搭建开源SIEM平台~1.mp4

│ │ ├第四节 自建准入系统~1.mp4

│ ├第三章 企业安全建设之漏洞扫描器与蜜罐

│ │ ├第一节 漏洞扫描器(上)~1.mp4

│ │ ├第三节 蜜罐~1.mp4

│ │ ├第二节 漏洞扫描器(下)~1.mp4

│ ├第二章 企业安全建设之数据安全

│ │ ├第一节 数据防泄漏~1.mp4

│ │ ├第三节 网络层数据库审计~1.mp4

│ │ ├第二节 主机端数据库审计~1.mp4

│ ├第四章: 互联网企业安全工作推动与实施从0到1

│ │ ├1.1 互联网企业安全工作推动与实施从0到1~1.mp4

├相关资源

│ ├AWVS10.5.7z

│ ├BurpSuite+实战指南.pdf

│ ├BurpUnlimited.zip

│ ├g3on工具

│ │ ├工具包(无后门版).zip

│ │ ├工具包.7z

│ ├g3on文档

│ │ ├Burpsuite实战指南.7z

│ │ ├DVWA-1.9.7z

│ │ ├SQLi靶场练习文档.7z

│ │ ├SQLMap指导手册.pdf

│ │ ├XSS相关.7z

│ │ ├使用前说明.txt

│ ├kali.zip

│ ├Nmap 7.7 for windows.exe

│ ├safedogwzApache.exe

│ ├SQLMap v1.2.8.zip

│ ├Weblogic GetShell CVE-2018-2628-K8team.rar

│ ├Web安全工程师(进阶)微专业第1期学习计划.xlsx

│ ├学习资料

│ │ ├2018先知白帽大会_代码审计点线面实战_jkgh006.pptx

│ │ ├BurpSuite+实战指南.pdf

│ │ ├Data Retrieval over DNS in SQL Injection Attacks.pdf

│ │ ├i春秋-夏刊-代码审计(第二期).pdf

│ │ ├i春秋-春刊-python的各类实际应用第一期.pdf

│ │ ├mysql常用函数与逻辑运算.docx

│ │ ├mysql注入天书.pdf

│ │ ├OWASP测试指南V3.0中文版.pdf

│ │ ├SQLi Labs实验指导书(1).pdf

│ │ ├SQLi Labs实验指导书.pdf

│ │ ├SQL注入漏洞原理与防御.pdf

│ │ ├The Django Book 2.0中文版-12152301.pdf

│ │ ├Web安全优质内容推荐.pdf

│ │ ├Web安全知识结构梳理.pdf

│ │ ├wvsmanual.pdf

│ │ ├《Beyond_SQLi_Obfuscate_and_Bypass》.pdf

│ │ ├《kali linux tools listing》.pdf

│ │ ├《web hacking 101》Peter Yaworski.pdf

│ │ ├国内SRC漏洞挖掘技巧与经验分享.pdf

│ │ ├我的白帽学习路线-猪猪侠(1).pdf

│ │ ├资源推荐.pdf

│ │ ├附件二 i春秋实验环境使用说明.pdf

│ ├火狐Firefox 46.0.zip

│ ├面试大纲.txt